服务公告

什么是 TCP Flood 攻击

发布时间:2025-07-10 09:59

TCP Flood 攻击是网络安全的常见威胁,通过滥用 TCP 协议耗尽服务器资源。本文将直击核心,先解析其利用三次握手漏洞发起攻击的本质,再从流量异常、手段多样、隐蔽难防三个关键维度,阐述其显著特点。结合电商、游戏等真实案例,帮助读者快速掌握这种攻击方式的运作机制与危害,理解防范的重要性。

一、TCP Flood 攻击的核心定义

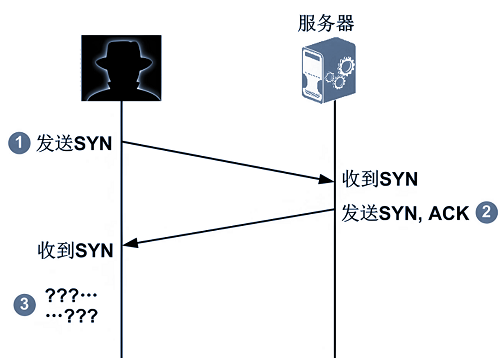

TCP Flood 攻击是基于 TCP 协议的拒绝服务攻击,通过发送海量虚假连接请求,耗尽目标服务器资源,阻断正常服务。它利用 TCP 三次握手特性,攻击者伪造源 IP 发送 SYN 包,服务器响应后却收不到 ACK 确认,导致连接队列被占满。例如,正常服务器每秒处理 1000 个连接请求,攻击时可瞬间涌入 10 万次请求,使服务器瘫痪。

二、TCP Flood 攻击的核心特点

1. 流量异常激增

最显著特征是流量短时间内暴增。某电商平台大促期间遭攻击,TCP 连接请求量从正常水平骤升至平时百倍,带宽瞬间占满,用户无法加载页面,直接影响销售额。这种流量冲击极易导致服务中断。

2. 攻击手段多样

SYN Flood 攻击:最常见方式,伪造源 IP 持续发送 SYN 包。某游戏服务器曾因该攻击,大量玩家无法登录,被迫停服维护,损失大量用户。

ACK Flood 攻击:发送伪造 ACK 包消耗 CPU 资源,某企业系统遭此攻击后响应速度下降 90%,业务近乎停滞。

RST Flood 攻击:通过伪造 RST 包中断正常连接,某在线教育平台受攻击时,大量课程直播被迫中断,严重影响用户体验。

3. 攻击隐蔽难防

攻击者利用僵尸网络伪造全球各地 IP,使攻击源头难以追溯。且攻击流量与正常流量协议相同,传统防火墙难以区分。现代攻击流量可达数百 Gbps,普通企业网络设备难以抵御,增加了防御难度。

TCP Flood 攻击凭借流量暴增、手段多变、隐蔽性强等特点,成为威胁网络服务稳定的主要风险。其本质是利用 TCP 协议漏洞,通过恶意请求耗尽服务器资源,导致业务中断。无论是企业服务器还是个人网站,都可能成为攻击目标。

面对此类攻击,企业和个人需加强防护。可部署专业 DDoS 防护设备实时清洗流量,优化服务器 TCP 参数提升抗攻击能力,并建立应急响应机制。随着网络安全技术发展,对 TCP Flood 攻击的防御体系将不断完善,但及时防范仍是保障网络安全的关键。

上一篇: 为何服务器封海外还是扛不住海外攻击